前段时间,VPS被别黑了,而且被用来滥发垃圾邮件,引起了投诉。搞得花费了很大的气力去清理并恢复数据。

分析了一下日志,主要是因为自己安装了邮件服务组件 postfix + dovecot,虽然可以正常使用这些服务,但在相关的配置和验证上没有做严格的设置,导致被扫描到端口,并取得了VPS的一些权限,破坏者在VPS上的网站目录里放置很很多的木马文件。

好在我购买了备份服务,试着恢复到前几天前的备份,发现数据是干净的,就干净卸载了postfix 和 devecot,关闭了相关端口,并将系统和网站程序(主要是wordpress)升级到最新,并按照了侵入探测组件 OSSEC

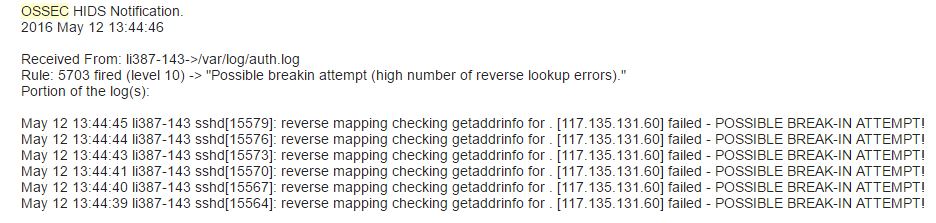

这个软件的功能是可以探测系统文件和制定目录文件的变化,并发邮件通知,有很多自定义项,可以及时了解服务器的一些入侵企图。如下图:

为了VPS的安全,总结一下几个关键的步骤:

- 修改ssh配置,关闭ROOT登录和禁止密码登录,使用安全密匙登录。

- 能不装的服务就不要装,如果vps只是自己使用,就不用安装专门的ftp软件,直接用sftp就行了,像dovecot 这个IMAP 和 POP3 邮件服务器 我也是很少用,装了没管,结果就是在这里被人侵入了。

- 安装防火墙和IP屏蔽组件,如denyhost,发现入侵企图,就屏蔽到那个IP

- 安装系统入侵检测软件,如上面所提到的 OSSEC

- 及时安装系统更新和网站程序的更新,很多情况下这些更新都是安全更新,修补漏洞的。

所以,VPS虽然自己权限功能多,但如果不熟悉相关配置的话,也是一件很麻烦的事情,有时候觉得使用像bluehost这样的虚拟主机也有好处,就是省事,这些繁琐的 技术问题有他们的专家去解决,自己去学习钻研也是很费时间和精力的事情。